북한 김정은 정권이 출범 10년 만인 올해 '1인 독재 체제'를 확고히 구축시켰다. 관영 매체들이 아버지 김정일도 생전에 쓰지 못한 '수령' 칭호를 김정은에 붙이고, 당 회의장에 걸린 김일성-김정일 사진을 치웠으며, 내부적으로는 '김정은주의'라는 사상 용어가 사용되고 있는 것으로 전해졌다. 김정은이 집권 10년을 맞아 통치에 대한 자신감을 보이고 내정(內政) 기강을 다잡기 위해 스스로 권위를 높였다는 분석이 나온다.

김정은 시대 북한의 전력(戰力)은 끊임없이 커져나갔다. 국제사회와의 비핵화 회담 중에도 비밀리에 핵무기 개발을 가속화했고, 각종 재래-화학 무기와 미사일 개발 그리고 가차없는 대남(對南) 도발을 자행해왔다. 특히 북한의 전력 중 최근 들어 그 실효성이 강화되고 있는 것이 바로 사이버 부대다. 해킹, 디도스 공격 등 상대의 전산망을 마비시키는 데 주력해온 북의 사이버 부대는 한미(韓美)를 비롯해 첨단 기술로 무장한 세계 여러 나라의 국방 안보에 치명적 위협으로 다가오고 있다. 한국개발연구원(KDI, 이하 연구원)이 발간한 《KDI 북한경제리뷰 2021년 10월호 - 북한의 사이버 전력과 금융범죄》 보고서를 통해 '1인 독재 체제'로 나아가는 김정은 정권의 사이버 전력 실태를 살펴본다.

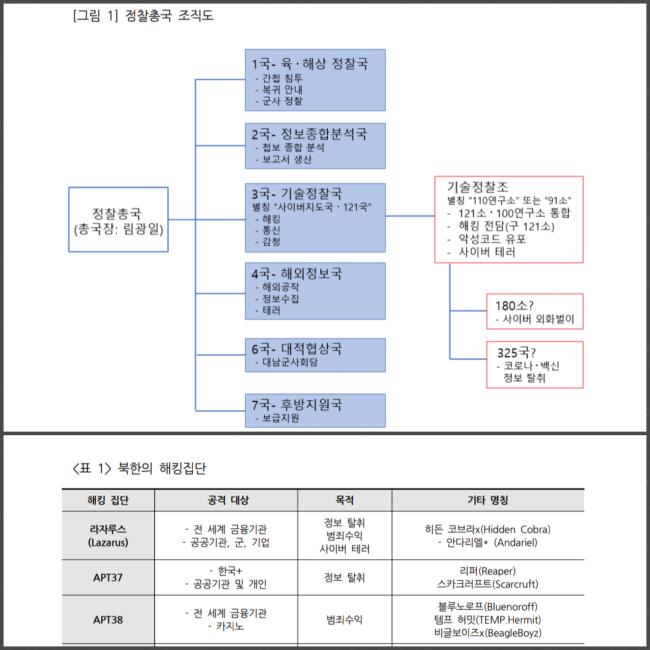

연구원은 기 보고서에서 "북한의 사이버 조직은 베일에 가려 있으나 지금까지 드러난 공개 출처 정보를 종합해 보면 크게 인민군과 정찰총국으로 나눠진다고 할 수 있다"며 "초창기 사이버 전력 양성을 주도한 것은 인민군이었다. 북한은 1986년에 '군 지휘자동화대학'(현 '김일 군사대학'), 일명 '미림대학'을 설립, 100여 명의 컴퓨터 전문요원을 처음으로 양성했다"고 설명했다.

연구원은 "이후 1991년에 걸프전이 미국의 압도적 승리로 끝나자 북한은 전자전의 중요성을 통감하여 인민군 총참모부 직속으로 '지휘자동화국'을 창설했다"며 "총참모부 산하 지휘자동화국은 현재도 해킹 프로그램을 개발하는 것으로 알려진 31소, 군 관련 프로그램을 개발하는 32소 그리고 지휘통신 프로그램을 개발하는 56소를 운영하고 있으며, 각각 50~60여 명의 장교로 구성되어 있는 것으로 알려져 있다"고 밝혔다.

연구원은 "또한 총참모부는 국군과 남한의 청소년, 일반인을 대상으로 사이버 심리전을 펼치는 204소를 휘하에 두고 있다"며 "이와는 별도로 인민무력부 정찰국은 1998년 사이버 관련 연구부서였던 121소 부대를 해킹과 사이버전을 전담하는 110호 연구소(별칭 기술정찰국)로 확대 개편했다"고 부연했다.

"이후 2009년 2월에 인민무력부 정찰국이 조선노동당 작전부, 조선노동당 대외정보조사부(일명 ‘35호실’)와 통합되며 정찰총국이 출범하면서 노동당 작전부는 1국, 대외정보조사는 4국 그리고 110호 연구소/기술정찰국은 정찰총국 3국으로 각각 편입되게 된다. 2012년과 2017년에 보도된 북한의 전략사이버사령부와 사이버전략사령부는 아직까지 실체가 밝혀지지 않고 있다는 점에서 실제로는 존재하지 않을 가능성이 높다.

국군의 사이버작전사령부는 해킹을 전담하는 정찰총국 인원을 1700명, 외곽 지원 인원을 5100여 명으로 추정했다. 보통 3국 기술정찰국이 주도하는 것으로 알려진 사이버 활동은 기술정찰국 산하 기술정찰조가 담당한다. 별칭으로 '110연구소'라고 불리는 기술정찰조는 해킹을 담당했던 '121소'와 '100연구소'가 통합된 부서로서, 2009년 7.7 디도스 사태의 배후로 지목됐다.

또한 북한의 해킹 그룹으로 알려진 라자루스(Lazarus)⋅안다리엘(Andariel)⋅김수키(Kimsuky)⋅블루노로프(Bluenoroff) 등이 기술정찰조에 속해 있는 것으로 여겨진다. 3국의 별칭 중 하나가 '121국'이라는 점은 이 부서가 북한 첫 사이버 부대였던 '121소' 중심으로 만들어졌음을 시사한다. 비교적 조직 변화가 없는 정찰총국의 타 부서들과는 달리 3국/기술정찰국은 지속적으로 확대 개편되는 것으로 보인다."

연구원은 "북한의 사이버 활동이 증가하고 기술 능력이 고도화되면서 기술정찰국 산하 부대들 또한 세분화되고 있는 것으로 추정된다"며 "당장 사이버 금융범죄를 통한 외화벌이에 특화된 '180소' 및 코로나19 관련된 정보와 백신 기술을 탈취하는 것이 목표인 '325국'이 창설되었다는 보도는, 북한 정권이 당면한 제재와 코로나19의 대유행이라는 위기를 타파하기 위해 사이버 전력에 크게 의존하고 있음을 시사한다"고 분석했다.

그렇다면 북한의 사이버 전력 중 최근 들어 규모가 확장되고 있는 '해커 집단'의 조직 구성과 공격 기능은 어느 정도 수준일까.

연구원은 "북한의 해킹 집단으로 흔히 라자루스, 안다리엘, 블루노로프, 김수키 등이 언급된다. 하지만 이들은 사이버 보안업체들이 임의로 정한 명칭들이며, 모두 정찰총국 소속일 것으로 추정되지만 당연히 정찰총국이 사용하는 정식 명칭이 아니다"라며 "북한 해킹 집단의 명칭들이 다양한 이유는 사이버 보안업체들과 연구자들이 각자 명명법에 따라 명칭을 정하기 때문"이라고 밝혔다.

연구원은 "예를 들어 미 정부 사이버 및 인프라 보안국(CISA)은 소니 픽처스를 공격한 라자루스(Lazarus)를 히든 코브라(Hidden Cobra)라고 부른다. 다른 예로는 저명한 사이버 보안업체인 Mandiant가 식별한 북한의 해킹 집단인 APT37과 APT38에 대해, 기타 보안업체 및 기관들은 각각을 리퍼 (Reaper)와 블루노로프(Bluenoroff)라는 다른 명칭을 부여한 것이 있다"며 "더 자세한 분류법은 이들이 사용하는 기법, 전술 및 절차(Techniques, Tactics, and Procedures: TTP)에 기반한다. TTP는 각 해킹 집단이 선호하는 악성코드 등 해킹 도구와 가짜 이메일 사용 같은 침투 전략을 종합한 것으로, 한 해킹 집단만의 노하우가 고스란히 녹아 있어 조사자 입장에서는 지문과 같은 식별력을 가지게 된다"고 진단했다.

"사이버 보안 전문가들은 이러한 TTP 정보를 기반으로 북한의 해킹 집단을 '지능적⋅지속적 위협', 즉 APT(Advanced Persistent Threat)인 것으로 판단한다. APT는 영리 목적을 띠는 개인이나 범죄집단의 공격과는 달리 정보 취득 및 유무형의 자산 파괴가 목적인 경우가 많다.

또한 APT는 보안이 허술한 개인이나 일반 기업들보다는 탄탄한 보안을 갖춘 공공⋅금융기관과 방산 및 하이테크 기업들을 공격한다는 특징을 가진다. 그만큼 공략하는 데 많은 시간과 노력 그리고 고도의 기술을 요하기 때문에 시간과 효율을 중요시하는 일반 범죄형 해킹과는 다른 공격 패턴을 보인다. 북한의 한수원⋅방글라데시 중앙은행⋅소니픽쳐스 해킹 사례들은 짧게는 수개월에서 길게는 1년 넘게 사전 작업이 있었고, 고도의 해킹 능력을 보여 주었다는 점에서 APT 공격 범주에 들어간다.

북한의 해킹 집단은 공격 대상과 목적에 따라 분류할 수 있다. 라자루스와 APT38이 사이버범죄 수익에 집중한다면 APT37과 김수키는 정보 탈취에 특화된 전형적인 국가 지원 APT 행태를 보인다. APT37과 김수키는 주로 한국, 일본, 미국 등 주요 국가들의 공공기관, 군 및 방산업체와 개인들을 표적으로 삼고 정보 탈취에 방점을 둔다.

반대로 라자루스와 APT38은 IT 보안이 상대적으로 취약한 중남미, 아프리카, 서남아시아로까지 활동 영역을 넓히고 있다. 북한을 대표하는 APT라고 할 수 있는 라자루스는 초창기에는 정보 탈취⋅사이버 테러에 중점을 두었으나 현재는 금융기관과 암호화폐 거래소 등을 공략해 범죄수익을 올리는 사이버 범죄 집단으로 변화했다.

라자루스의 변화는 국가가 지원하는 APT 해킹 집단이 고도화된 기술과 전술을 금융범죄 목적에 활용할 경우 엄청난 경제적 피해를 줄 수 있다는 것을 잘 보여준다. 금융범죄를 목적으로 하는 국가 차원의 해킹 집단은 북한의 라자루스와 APT38 둘뿐인 것으로 사료된다."